Blog

Mindeststandard 2.0 vom BSI veröffentlicht - Security Logs als Pflicht oder Kür für die

Cyber-Security?

Mindeststandard zur Protokollierung und Detektion von Cyber-Angriffen Version 2.0

Das Bundesministerium für Sicherheit in der Informationstechnik (BSI) hat den Mindeststandard zur Protokollierung und Detektion von Cyber-Angriffen überarbeitet und erweitert. Die Version 2.0 bildet damit eine Grundlage für die Einforderung und Umsetzung von organisatorischen und technischen Maßnahmen für Bundesbehörden.

Die Anforderungen richten sich primär an IT-Verantwortliche, IT-Sicherheitsbeauftragte (IT-SiBe), Informationssicherheitsbeauftragte (ISB), IT-Betriebspersonal und Beschaffungsstellen. Die Mindeststandards sollen dazu beitragen, Cyber-Angriffe auf Bundesbehörden frühzeitig zu erkennen, weshalb sie für diese Institutionen verpflichtend sind.

Ein Aspekt der Neuerungen ist, dass wesentliche Security Logs (Sicherheitsprotokolle) eines Services oder von komplexen Infrastrukturen zu monitoren und zu überwachen sind.

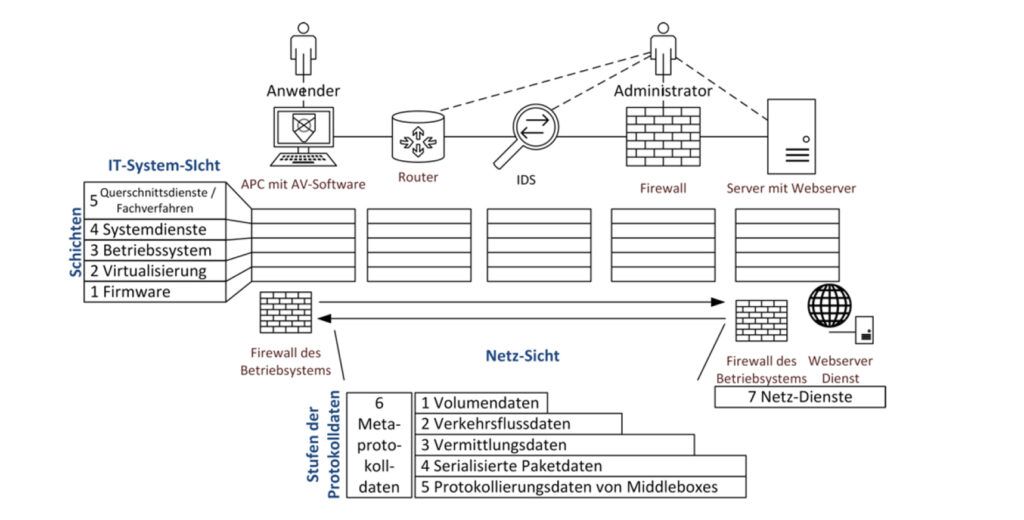

Detaillierte Darstellung der Sichten auf Protokollierungsdaten (Quelle: BSI)

Security Logs: „Eine für alles“ oder „viel hilft viel“?

Für die Detektion und Überwachung empfiehlt sich, nicht nur eine Software einzusetzen, die alle Punkte abdeckt. Es ist wichtig die richtigen Daten und Stellen aus der IT-Infrastruktur zu überwachen um Schwachstellen zu identifizieren oder mögliche Angriffe zu erkennen. Dazu müssen die richtigen Logdateien überwacht und bewertet werden. Dies sollte mittels verschiedener Analyse- und Überwachungstools sowie service- und infrastrukturspezifischen Security Incident Response Playbooks umgesetzt werden. Diese Playbooks beinhalten u.a. mögliche Angriffsszenarien, die erkannt werden müssen und auf die im Angriffsfall zu reagieren.

Die Logdaten bilden z.B. die Grundlage, um Differenzen im IT-Versionsstand (Releases eingesetzter Software) oder bekanntwerdende Schwachstellen in Softwareversionen zu identifizieren.

GISA als IT-Komplettdienstleister identifiziert und definiert daher für jeden Kundenservice die entsprechenden Security Log Controls, die anschließend in das SIEM (Security Incident und Event Managementsystem) eingebunden werden.

Gut zu wissen: Die automatisierte Auswertung im SIEM wird mit den neuen Mindestanforderungen auch zur Pflicht für Bundesbehörden.

Security Service rund um die Uhr

Unsere Security-Analysten haben 7×24 an 365 Tagen im Jahr einen Blick auf alle Informationen und bewerten die aktuelle Situation. Im Falle von Auffälligkeiten, neuen Meldungen oder bekanntwerdenden Schwachstellen können sie sofort und proaktiv handeln (z.B. Behandeln eines Security Incidents) oder die entsprechenden Folgeprozesse wie eine Systemanalyse durchführen, Patches einspielen oder Releasewechsel anstoßen.

Übrigens ist es auch unsere Pflicht als IT-Dienstleister, die Anforderungen des BSI zu realisieren. Mit dem Betrieb der GISA Private Cloud, dem BSI- zertifizierten Rechenzentrum für unsere Kunden, von denen einige auch zu Betreibern kritischer Infrastruktur (KRITIS) gehören, setzen wir die Vorgaben um.

Die Überarbeitung des Mindeststandards und die damit verbundenen Inhalte, wie dem Einsatz von Security Logs, bestätigen, dass GISA mit seinem „Full Managed IT-Security Service“ BSI-konform agiert. Das wurde durch das zweite Überwachungsaudit des BSI im Juli 2023 erneut bestätigt.

Die Standards sind nicht nur für Bundesbehörden wichtig und richtig. Grundsätzlich lassen sich solche Maßnahmen auch für andere Organisationen und Unternehmen adaptieren, um Sicherheitsvorfälle frühzeitig erkennen und im Angriffsfall beheben zu können.

Als erfahrener Security-Dienstleiser unterstützen wir Sie gerne dabei! Mehr zu unseren Full Managed Security-Services erfahren Sie hier. Oder kommen Sie gerne auf uns zu: kontakt@gisa.de

Hendrik Nitz

Hendrik Nitz ist Diplom-Wirtschaftsingenieur und verantwortet als Chief Governance Officer bei GISA alle Belange rund um effektive, Kunden-ergebnisorientierte IT-Servicemanagement Prozesse und die IT Security. Zudem stellt er die strategische Ausrichtung und Weiterentwicklung der damit verbundenen Themenfelder für GISA sicher.

Diese Beiträge könnten Sie auch interessieren:

Security Awareness Trainings & Social Engineering Tests für die Unternehmenssicherheit

Nutzen Sie Security Awareness Trainings und Social Engineering Tests, um Ihre Mitarbeitenden fit und aufmerksam im Thema Cybersicherheit zu machen.

Entwicklung von Softwarelösungen in der SAP Utilities Industry Cloud

SAP bietet mit der „Industry Cloud for Utilities” eine Sammlung von modular adaptierbaren Lösungen an, die entweder von SAP selbst oder von Partnern erstellt wurden.

Notfall- und Krisenmanagement – Dimensionen, die Sie berücksichtigen sollten

IT-Security Experten für die Kommunikation, die technische Seite und die Nachbereitung im Sicherheitsvorfall.