Digitale Bedrohungen erreichen Rekordniveau

Der Handlungsdruck ist hoch, denn Cyberangriffe sind längst keine Ausnahmeerscheinung mehr. Allein 2025 entstanden deutschen Unternehmen Schäden in Höhe von rund 289,2 Milliarden Euro durch Spionage, Sabotage und Datendiebstahl. Rund 70 % dieser Summe gehen auf digitale Angriffe wie Ransomware, Cyberkriminalität oder Industriespionage zurück – ein deutlicher Anstieg gegenüber dem Vorjahr. Dies zeigt die Wirtschaftsschutz-Studie 2025 des Digitalverbands Bitkom.

Für viele kleine und mittelständische Unternehmen ist das ein Warnsignal: Die Angriffe werden professioneller, komplexer und sind zunehmend existenzbedrohend.

Sofortiger Handlungsbedarf – ohne Übergangsfristen

Das NIS2‑Umsetzungsgesetz verpflichtet Unternehmen und Institutionen, ein umfassendes Risikomanagement für Cybersicherheit einzuführen. Dazu gehören unter anderem:

- systematisches Risikomanagement

- Maßnahmen zur digitalen Widerstandsfähigkeit

- Pläne zur Aufrechterhaltung der Geschäftskontinuität

- klare Verantwortlichkeiten im Management

Für KMUs liegt darin nicht nur eine regulatorische Pflicht. Es bietet sich gleichzeitig eine echte Chance, die Sicherheitslücken nachhaltig zu schließen.

Unternehmen, die frühzeitig aktiv werden, profitieren gleich mehrfach:

- Minimiertes Haftungsrisiko für die Geschäftsführung

- Vermeidung hoher Bußgelder

- Stärkung von Vertrauen bei Kunden, Partnern und Mitarbeitenden

- Wettbewerbsvorteile dank nachweisbarer Cyber‑Resilienz

Cybersicherheit wird damit zu einem strategischen Erfolgsfaktor – insbesondere für KMU, die zunehmend im Fokus von Angreifern stehen. Mehr Details zur Umsetzung der Anforderungen an die Sicherheit lesen Sie hier in unserem Blog.

GISA unterstützt Sie bei der Umsetzung der NIS2-Richtlinie

Um Unternehmen in dieser anspruchsvollen Phase zu begleiten, bietet GISA praxisnahe und planbare Lösungen auf Basis der Umsetzungshilfen des Bundesamtes für Sicherheit in der Informationstechnik (BSI). So prüfen wir, wo Sie in Sachen NIS2-Umsetzung stehen und können gemeinsam erforderliche Maßnahmen systematisch und rechtssicher umsetzen.

Starten Sie mit unserem Beratungsworkshop!

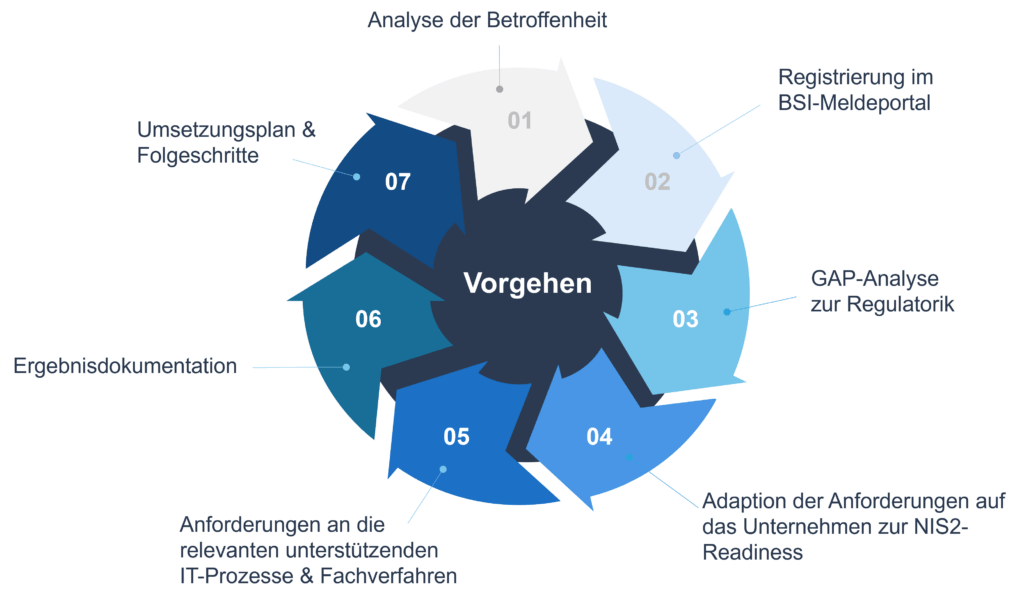

Anschließend führen wir Ihre individuelle NIS2-Resilienz-Analyse auf Basis unseres standardisierten Vorgehens durch:

Gerne gehen wir mit Ihnen auch in die konkrete Umsetzung der Maßnahmen – für maximale Planungssicherheit zum Festpreis.

Wir freuen uns auf Ihre Nachricht: Kontakt aufnehmen